|

IT之家 5 月 4 日信息,安全机构 HiddenLayer 近期发掘开源编程语言 R 存在一项准许黑客执行恶意代码的重大漏洞 CVE-2024-27322。该漏洞危害评级为 8.8 分,准许恶意文件在反序列化时执行任意代码。倘若关联代码牵涉到软件包,则可能诱发供应链攻击。

IT之家注:序列化是将对象转化为可传输的字节序列过程,而反序列化便是将字节序列重新转换为对象的过程,序列化和反序列化一般出现在数据存储和网络传输过程中,例如从软件包库下载软件包便触及反序列化。

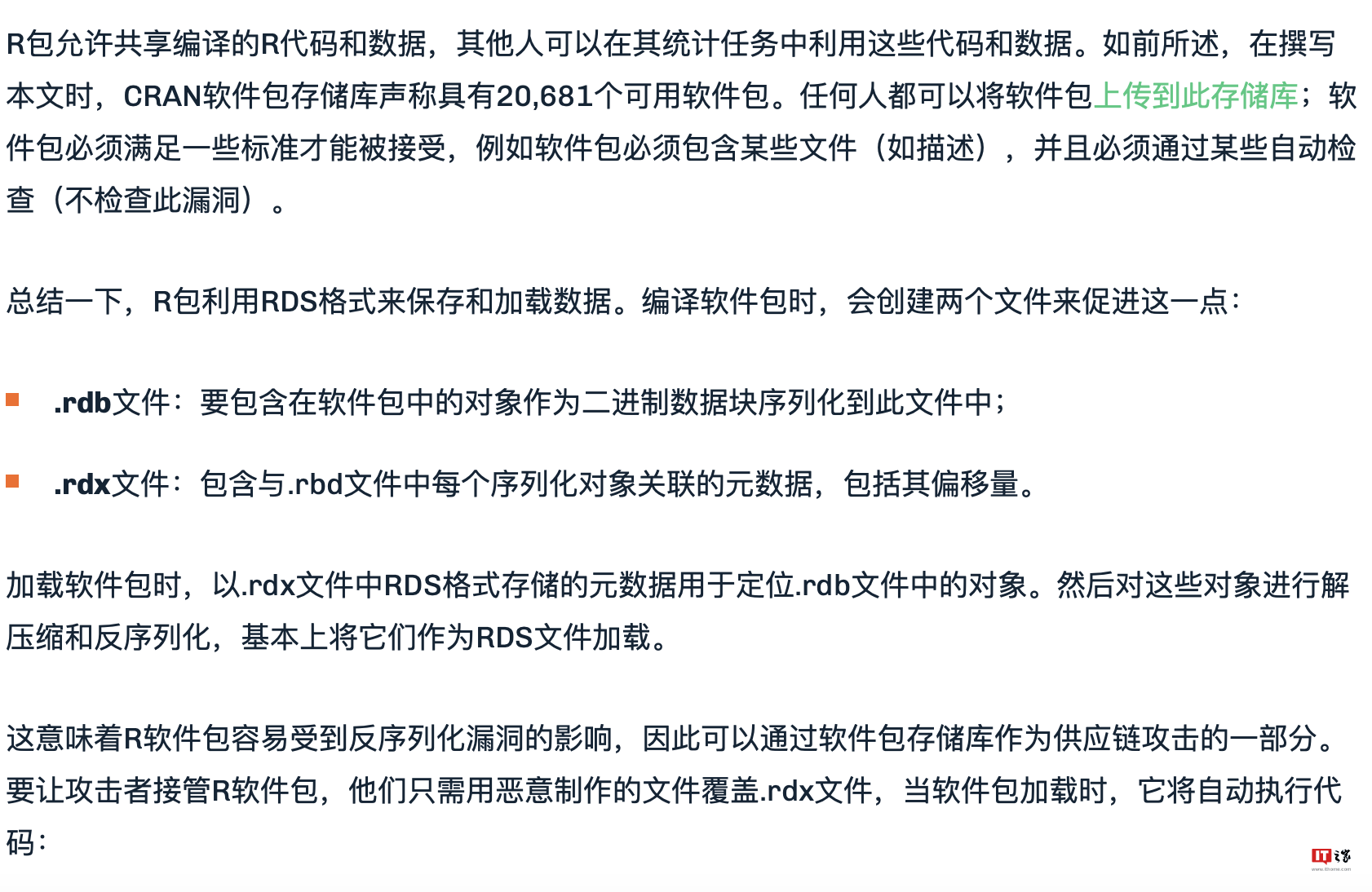

据说,R 语言运用 RDS 文件格式进行序列化数据的存储或传输,其中 RDS 格式包含 .rdb 文件和.rdx 文件。R 程序运行过程中运用 readRDS 函数从软件包库中读取这两种文件,而后运用 eva1 函数判断文件中表达式(expression)的值,以便反序列化 RDS 文件中的对象。

科研人员指出,CVE-2024-27322 触及到 R 程序的序列化 / 反序列化过程中利用 promise 对象和惰性求值(lazy evaluation)。在反序列化加载 RDS 文件或软件包时,因为 R 支持惰性求值,未能即时检测 RDS 文件中的 promise 对象的指令值。因此呢黑客能够创建包括特定指令值的 RDS 文件,而后经过钓鱼手法诱运用户下载打开文件,从而发动攻击。科研人员指出,一旦黑客悄悄替换了原始的.rdx 或.rdb 文件,就能够利用关联软件包发动供应链攻击。

IT之家重视到,日前 R 语言研发团队已然颁布了新版本 R Core Version 4.4.0 来处理这个漏洞,安全机构亦呼吁研发人员尽快更新。返回外链论坛:http://www.fok120.com/,查看更加多

责任编辑:网友投稿

|